Siber güvenlik araştırmacıları, Fortinet’in FortiClient yazılımında yer alan sıfır gün güvenlik açığını kullanan DEEPDATA adlı yeni bir zararlıyı ortaya çıkardı. BrazenBamboo adıyla bilinen tehdit aktörünün geliştirdiği bu zararlı yazılım, hedef cihazlardan VPN kimlik bilgilerini ve daha fazlasını çalmak için tasarlanmış modüler bir sistem kullanıyor. DEEPDATA’nın saldırı çerçevesi, Fortinet’in Windows VPN istemcisindeki kritik bir açığı sömürerek kullanıcıların bilgilerini bellekten çıkarabiliyor.

Fortinet sıfır gün açığı ve DEEPDATA özellikleri

Araştırmalar, DEEPDATA’nın BrazenBamboo’nun geliştirdiği ilk araç olmadığını ortaya koyuyor. Tehdit aktörü, LightSpy ve DEEPPOST gibi başka zararlılarla da biliniyor. LightSpy, WhatsApp, Telegram, Signal, WeChat gibi popüler iletişim uygulamalarının yanı sıra tarayıcı bilgileri, Wi-Fi bağlantıları ve yazılım listeleri gibi çeşitli verileri hedef alıyor. DEEPPOST ise dosyaları uzak sunuculara aktarabilen gelişmiş bir veri sızdırma aracı olarak öne çıkıyor.

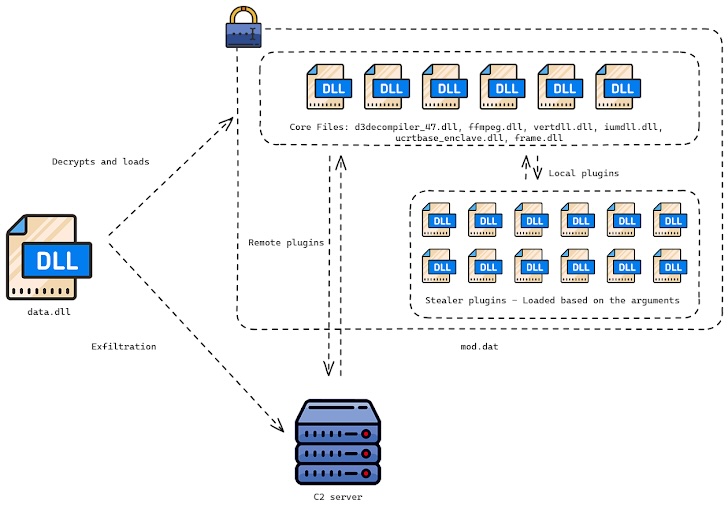

DEEPDATA’nın temel bileşenlerinden biri, “data.dll” adı verilen bir DLL yükleyici. Bu yükleyici, 12 farklı eklentiyi şifreleyip çalıştırarak kullanıcı bilgilerinin ele geçirilmesini sağlıyor. Bu eklentiler arasında, Fortinet VPN istemcisindeki kullanıcı kimlik bilgilerini bellekten çekebilen daha önce belgelenmemiş bir FortiClient DLL eklentisi bulunuyor. Volexity araştırmacıları, bu güvenlik açığını Temmuz 2024’te Fortinet’e bildirmelerine rağmen, açık hâlâ kapatılmadı.

LightSpy ve DEEPDATA’nın altyapı düzeyinde birçok benzerlik göstermesi, bu zararlı yazılımların ortak bir geliştirici ekip veya kurum tarafından üretildiğini düşündürüyor. LightSpy, macOS, iOS ve Windows gibi farklı işletim sistemlerinde çalışabiliyor ve bir dizi eklentiyle kamera kaydı, uzaktan komut yürütme, ses ve ekran kayıtları gibi işlevler sunuyor.

BrazenBamboo’nun genişleyen zararlı yazılım portföyü, özellikle devlet destekli operasyonlarla ilişkilendiriliyor. DEEPDATA ve LightSpy, hem kod hem de operasyonel yapı bakımından, Çin merkezli devlet destekli kuruluşlarla benzerlik gösteriyor. Araştırmacılar, bu araçların gelişmiş kaynaklara ve uzun vadeli operasyonel hedeflere sahip bir tehdit aktörü tarafından geliştirildiğini belirtiyor.

Fortinet’in sıfır gün açığının hâlâ kapatılmamış olması, kullanıcılar için büyük bir risk oluşturuyor. Güvenlik uzmanları, kullanıcıların Fortinet VPN istemcilerini kullanırken dikkatli olmalarını ve ek güvenlik önlemleri almalarını tavsiye ediyor.